摘 要 随着网络应用的日益广泛,网络结构框架已经暴露在众多网络安全的威胁之下,ddos攻击随处可见,人们为克服ddos攻击进行了大量研究,提出了多种解决方案。本文系统分析了ddos攻击的原理和方法,在分析具体的攻击工具的基础上给出防御方法。

关键词 拒绝服务攻击;分布式拒绝服务攻击;扫描;黑客

1 引言

随着网络应用的日益广泛,网络结构框架已经暴露在众多网络安全的威胁之下,其中拒绝服务(dos)攻击和基于dos的分布式拒绝服务(ddos)攻击最为常见。例如,2000年黑客们使用ddos连续攻击了yahoo、ebay、amazon等许多知名网站,致使一些站点中断服务长达数小时甚至几天,国内的新浪、163等站点也遭到类似的攻击。2001年5月对cert co-ordination center的攻击,2002年5月对ednet的攻击都造成了很大的损失[1]。在2001年4月的中美黑客大战中,ddos也被广泛使用。随着高速网络的不断普及,尤其是随着近年来网络蠕虫的不断发展,更大规模ddos攻击的威胁也越来越大。

2 分布式拒绝服务(ddos)攻击

dos是指攻击者在一定时间内向网络发送大量的服务请求,消耗系统资源或网络带宽,占用及超越被攻击主机的处理能力,导致网络或系统不胜负荷,停止对合法用户提供正常的网络服务;ddos是在dos的基础上引入了client/server机制,使得攻击强度更大,隐藏性更高。WWW.11665.coM

2.1 ddos攻击原理

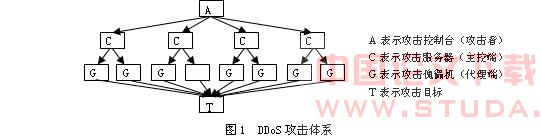

ddos采用多层的客户/服务器模式,一个完整的ddos攻击体系一般包含四个部分:攻击控制台、攻击服务器、攻击傀儡机和攻击目标,其攻击体系结构如图1所示。

◆ 攻击控制台。攻击者利用它来操纵整个攻击过程,它向攻击服务器下达攻击命令。

◆ 攻击服务器也叫主控端,它是攻击者非法入侵并且安装特定程序的一些主机。它接收从攻击控制台发过来的各种命令。同时,它也控制了大量的攻击傀儡机,并向它们转发攻击控制台的攻击指令。

◆ 攻击傀儡机也叫代理端,它也是攻击者非法入侵并且安装特定程序的一些主机。它们上面运行攻击程序,用于对目标发起攻击。它受控于主控端,从主控端接收攻击命令,是攻击的执行者。

2.2 ddos攻击的特点

ddos攻击作为一种特殊的dos攻击方式,相对于传统的拒绝服务攻击有自己很多的特点:首先,分布式拒绝服务的攻击效果更加明显。使用分布式拒绝服务,可以从多个傀儡主机同时向攻击目标发送攻击数据,可以在很短的时间内发送大量的数据包,使攻击目标的系统无法提供正常的服务。另外,由于采用了多层客户机/服务器模式,减少了由攻击者下达攻击命令时可能存在的拥塞,也增加了攻击的紧凑性。即使攻击目标探测到攻击,也可能来不及采取有效措施来应对攻击。其次,分布式拒绝服务攻击更加难以防范。因为分布式拒绝服务的攻击数据流来自很多个源且攻击工具多使用随机ip技术,增加了与合法访问数据流的相似性,这使得对攻击更加难以判断和防范。

最后,分布式拒绝服务对于攻击者来说更加安全。由于采用了多层客户机/服务器模式,增大了回溯查找攻击者的难度,从而可以更加有效地保护攻击者。另外,采用多层客户机/服务器模式,使得下达攻击指令的数据流更加分散,不容易被监控系统察觉,从而暴露攻击者的位置与意图。

3 攻击策略及防范

目前,随着多种ddos攻击工具如tfn、tfn2k、stacheldraht、trinoo等的广泛传播,所面临ddos攻击的风险更是急剧增长[2]。所以,如何有效的防御ddos攻击成为当前一个亟待解决的问题。下面,本文针对这几种常用的攻击工具给出具体的防范措施。

3.1 tfn(tribe flood network)攻击及防范

tfn是德国著名黑客mixter编写的,与trinoo相似,都是在互联网的大量unix系统中开发和测试的。它由客户端程序和守护程序组成,通过绑定到tcp端口的root shell控制,实施icmp flood,syn flood,udp flood等多种拒绝服务的分布式网络攻击。

tfn客户端、主控端和代理端主机相互间通信时使用ic-mp echo和icmp echoreply数据包。针对tfn攻击的基本特性可采用如下抵御策略:

◆ 发动tfn时,攻击者要访问master程序并向它发送一个或多个目标ip地址,然后master程序与所有代理程序通信,指示它们发动攻击。master程序与代理程序之间的通信使用icmp回音/应答信息包,实际要执行的指示以二进制形式包含在16位id域中。icmp使信息包协议过滤成为可能,通过配置路由器或入侵检测系统,不允许所有的icmp回音或回音/应答信息包进入网络就可以达到挫败tfn代理的目的,但是这样会影响所有使用这些功能的internet程序,如ping。master程序读取一个ip地址列表,其中包含代理程序的位置。这个列表可能使用如“blowfish”的加密程序进行加密,如果没有加密,就可以从这个列表方便地识别出代理信息。

◆ 用于发现系统上tfn代理程序的是程序td,发现系统上master程序的是程序tfn。代理并不查看icmp回音/应答信息包来自哪里,因此使用伪装icmp信息包冲刷掉这些过程是可能的[9]。

3.2 tfn2k攻击及防范

tfn2k代表tfn 2000版,是mixter编写的tfn后续版本。这个新的ddos工具已在原有的基础上大大前进了一步,它也是由两部分组成,即客户端程序和在代理端主机上的守护进程。客户端向守护进程发送攻击指定的目标主机列表,代理端守护进程据此对目标进行拒绝服务攻击。由一个客户端程序控制的多个代理端主机,能够在攻击过程中相互协同,保证攻击的连续性。客户端程序和代理端的网络通信是经过加密的,还可能混杂许多虚假数据包。整个tfn2k网络可能使用不同的tcp,udp或icmp包进行通信,而且客户端还能伪造其ip地址。所有这些特性都使发展防御tfn2k攻击的策略和技术非常困难或效率低下。

tfn2k非常隐蔽,这些手段使得它很难被检测到。因为没有端口号,所以很难探测,即使在正常的基础上使用端口扫描程序也无法探测到用户的系统正被用作tfn2k服务器[10]。目前仍没有能有效防御tfn2k拒绝服务攻击的方法,最有效的策略是防止网络资源被用作客户端或代理端。

根据tfn2k的基本特性,可采用的预防手段有以下几种:

◆ 只使用应用代理型防火墙,这能够有效地阻止所有的tfn2k通信。但只使用应用代理服务器通常是不切实际的,因此只能尽可能地使用最少的非代理服务。

◆ 禁止不必要的icmp,tcp和udp通信,特别是对于icmp数据,可只允许icmp类型3(destination unreachable,目标不可到达)数据包通过。如果不能禁止icmp协议,那就禁止主动提供或所有的icmp echoreply包。

◆ 禁止不在允许端口列表中的所有udp和tcp包。

◆ 配置防火墙过滤所有可能的伪造数据包。

◆ 对系统进行补丁和安全配置,以防止攻击者入侵并安装tfn2k。

3.3 trinoo攻击及防范

trinoo是发布最早的主流工具,因而功能没有tfn2k那么强大。因为tfn2k使用icmp所以非常隐蔽,在被攻击的计算机上没有端口可以检测。trinoo使用tcp和udp,因而如果在正常的基础上用扫描程序检测端口,攻击程序很容易被检测到。

trinoo的工作方式是通过一个远程控制程序和主控(master)通信,指挥守护进程(服务器程序)发动攻击[8]。对于trinoo,守护进程驻存在实际进行攻击的系统上,而master控制守护进程系统攻击者控制了足够数量的傀儡机并在傀

儡机上安装配置好ddos软件,便建立好了trinoo网络,随时可以进行攻击。

针对trinoo攻击的基本特性可采用如下抵御策略:

◆ 使用入侵检测软件寻找使用udp的数据流(类型17)。

◆ master程序的监听端口是27655,攻击者一般借助telnet通过tcp连接到master程序所在的计算机。入侵检测软件能够搜索到使用tcp(类型6)并连接到端口27655的数据流。

◆ 所有从master程序到代理程序的通信都包含字符串“144”,并且被引导到代理的udp端口27444。入侵检测软件检查到udp端口27444的连接,如果有包含字符串144的信息包被发送过去,那么接受这个信息包的计算机可能就是ddos代理。

◆ master和代理之间通信受到口令的保护,但是口令没有加密发送,因此它可以被“嗅探”到并被检测出来。

一旦将trinoo代理识别出来,便可按如下方法拆除trinoo网络:在代理daemon上使用“strings”命令,将master的ip地址暴露出来,与所有作为master的机器管理者联系,通知它们这一事件。在master计算机上,识别含有代理ip地址列表的文件,得到这些计算机的ip地址列表,向代理发送一个伪造“trinoo”命令来禁止代理。通过crontab文件(在unix系统中)的一个条目,代理可以有规律地重新启动。因此,代理计算机需要一遍一遍地被关闭,直到代理系统的管理者修复了crontab文件为止。检查master程序的活动tcp连接,这能显示攻击者与master程序之间存在的实时连接,如果网络正在遭受trinoo攻击,那么系统就会被udp信息包所淹没。trinoo从同一源地址向目标主机上的任意端口发送信息包。探测trinoo就是要找到多个udp信息包,它们使用同一来源ip地址、同一目的ip地址、同一源端口,但是不同的目的端口[9]。

3.4 stacheldraht攻击及防范

stacheldraht是另一个ddos攻击工具,它结合了trinoo与tfn的特点,并添加了一些补充特征,如加密组件之间的通信和自动更新守护进程。stacheldraht使用tcp和icmp通信。对于stacheldraht,攻击者与主控端交互,同时主控端控制代理端。stacheldraht在功能上与trinoo,tfn等细节相近。

针对stacheldraht攻击的基本特征可采取以下防御措施:

◆ 同防御tfn攻击类似,不允许一切icmp回音或回音/应答信息包进入网络,可以挫败stacheldraht代理。同样地,这样会影响所有要使用这些功能的internet程序。

◆ 代理程序要读取一个包含有效master程序的ip地址列表,这个地址列表使用了blowfish加密程序进行加密。代理会试图与列表上所有的master程序进行联系,如果联系成功,代理程序就会进行一个测试,以确定它被安装到的系统是否会允许它改变“伪造”信息包的源地址。通过配置入侵检测系统或使用嗅探器来搜寻它们的签名信息,可以探测出这两个行为。

代理会向每个master发送一个icmp回音/应答信息包,其中有一个id域包含值666,一个数据域包含字符串“skillz”。如果master收到了这个信息包,它会以一个包含值667的id域和一个包含字符串“ficken”的数据域应答,代理和master通过交换这些信息包来实现周期性的基本接触。通过对这些信息包的监控,可以探测出stacheldraht。

一旦代理找到了一个有效的master程序,它会向master发送一个icmp信息包,其中有一个伪造的源地址,这是在执行一个伪造测试。这个假地址是“3・3・3・3”,如果master收到了这个伪造地址,在它的应答中,用icmp信息包数据域中的“spoofworks”字符串来确认伪造的源地址是有效的。通过监控这些值,也可以将stacheldraht检测出来[9]。

4 结束语

分布式拒绝服务攻击严重危害着网络安全,如果能时刻保持警惕心理,采取必要的防范措施,一定能将受到攻击带来的损失减到最小。除了进行带宽限制、及时给系统安装补丁、运行尽可能少的服务、封锁敌意ip、使用防火墙等常见措施外一般实施最少权限原则是保持网络安全的关键。此外,安装入侵检测系统、使用扫描工具等手段来探测系统是否被侵入或服务器被用来进行攻击是必要的。

参考文献

[1] 贾月琴,张宁,宋晓虹.对网络安全技术的讨论 [j].微计算机信息.2005,3:108-110

[2] 张利军.distributed reflection denial of service.http://grc.com/dos /drdos.htm,2004-02-10

[3] 李海生.抗拒绝服务产品.http:/// homepage /products /collapsar.htm,2003-08-20

[4] 庞大海,brian hatch,james lee et al.hacking linuxexposed.mcgraw-h illc ompanies,2001-10-11

[5] 吴虎,云超.对ddos攻击防范策略的研究及若干实现[j].计算机应用研究,2002,38(11):24-26

[6] 陆余良,张勇,孙乐昌.分布式反弹拒绝服务攻击的分析与防范[j] .计算机安全技术,200(44):117-1 18

[7] 徐一丁.分布式拒绝服务攻击(ddos)原理及防范.http:// /developerworks/cn/security/ se-ddos/index.shtm,2002

[8] [美] stuartmcclure,joelscambray,georgekurtz.黑客大曝光[m].刘江,扬继张,钟向群.北京:清华大学出版社,2003.352-359

[9] 甘冀平.典型dos攻击原理及抵御措施[eb/ol] . http://. cn/eschool/inforcenter/a20040227289880_2. htm.2005

[10] david dittrich.分布式拒绝服务(ddos)攻击工具分析――tfn2k[eb/ol] . http:///article_ show.asp? id=5336,2002

[11] http:///netware/netapp/inbreak